Incognito, ich denke, die meisten wissen, die Definition. Datenschutz muss auch wissen. Browser (gute Browser) verwenden, die Privatsphäre ist in der Regel eine separate Regelung, und schon gar nicht der Standardmodus. Warum ist das so Aus der Sicht des Eigentümers des Browsers ist wahrscheinlich ein Versuch, eine Balance, Privatmodus zu halten, abhängig von der Konfiguration können beispielsweise nicht auf Geschichte Ihrer poseshenie Websites (was Ihre Vorlieben angeben kann) zu speichern, so dass eine Aussage über Sie und verkaufen diese Info. jemand anderes, und so weiter. Es geht über diese, lassen Sie uns über eine bestimmte sprechen verstecken Ihre Identität......

Zunächst über die Physik von allem, um den Prozess zu verstehen.

So öffnen wir den Browser, geben Sie den Namen unseres geliebten Website darf nicht geliebt zu werden :) nur uns, dass es notwendig ist, um zu finden, googl, Yandex ....... Und Ihre ersten beleuchteten (in Bezug auf, warum die erste Zählung Wir werden mit dem Ergebnis, dh vom Ende der Physik dieses Prozesses sein,) Wenn wir verständlichen Namen aus Buchstaben (den Namen des Servers, der Seite ...... weglassen), die folgende:

Seite in einem Browser, wo wir übernachtet

IP-Server, die es gab (und die aufgezeichneten IP von unserem Computer, die Domain Ihres Providers, und wir haben die Seite geöffnet wird)

Unsere IP-Anbieter, durch welche wir kamen (die unsere IP aufgezeichnet und während sie durch es)

IP unseres Unternehmens, wo wir öffnen Sie einen Browser und geben Sie den Namen der Site, und wer schrieb die Geschichte, Seite.

Das ist Physik, Zeilen, die mit IP beginnen (zum größten Teil, und wahrscheinlich genau) durch Drähte verbunden, was bedeutet, wenn der Monitor-Seite am Ende, finden Sie heraus, wo es einen Computer, mit dem er geöffnet ist eine Frage der Technik, aber diese Methode ist der letzte bei der Berechnung Ihrer Position. Hier wird das Prinzip der letzten Meile (genannt cool), nämlich die Verbindung zum ISP, die nach dem Recht ausgeführt wird. Wandern durch Ihren Service-Provider (IP und Uhrzeit auf die Sekunde) geschrieben werden kontinuierlich bakap und für eine lange Zeit gespeichert. Also, wenn die Notwendigkeit entsteht (oder rechts), so dass dann immer in der Lage, um die (so Schaltung gemäß der Server die Seite von dem Anbieter Ihrer Daten angefordert wird, und dann, abhängig von der Ausgabepreis) zu berechnen. Hier ist eine kybernetische Hoffnungslosigkeit.

Aber, es ist immer eine Sache, die einfach zu äußern und zu schwierig zu implementieren ist, ist es notwendig, die Verbindung zwischen Anbieter und unserem Server, die wir besuchen brechen (siehe. Diagramm des Verfahrens). Die Kommunikation erfolgt mit Hilfe eines anonymen Proxy-Server unterbrochen, in der Technik wird nicht gehen, kann ich nur sagen, dass geht über den Proxyserver Sie ändern Ihre IP (nicht physisch zu ändern, nur die Seiten zu gehen bereits c IP-Proxy-Server), und da dieser Proxy anonym, Sie oder schließen Sie bestimmte Seiten nur durch ihn möglich ist, und er ist anonym, wird es schwierig. Und wenn Sie über mehrere Proxys zu gehen, wenn nicht unmöglich, so einfach ist das :). Das ich es, die Schwierigkeiten bei der Suche wie einen Proxy-Server, um ihre Angemessenheit (seit unserer Paranoia) zu bewerten, in ihrem ständigen Wandel, der Server kann immer noch falsch sein, je weiter, desto weniger in diese Richtung zu wichsen möchten. Wieder verzweifeln :).

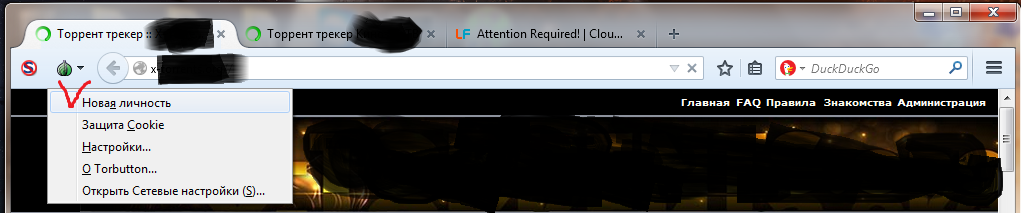

Es ist ein Netzwerk, das ein ähnliches Prinzip, oder besser gesagt die Substitution von IP und Verschlüsselung von Datenverkehr verwendet, um Angriffe zu vermeiden mitm genannt TOR und seiner Weich tor-Browser, können Sie es herunterladen (in Google, Vorträge Link und sie wurde nicht funktioniert, versuchen Sie, nun funktioniert). Es wird wie üblich installiert, keine Extraprozesse, keine Stöcke, wird als eine separate Anwendung in Form eines Browser ist sehr ähnlich wie Firefox. Bereit, sofort nach der Installation zu verwenden und erfordert keine zusätzliche Konfiguration standardmäßig nicht die Navigationslogbuch zu führen, nicht zu bewahren Geschichte, verhindert Angriffe von allen möglichen verschiedenen Websites besucht, und manchmal sogar zu einigen, die die Website in angemessener Form zu sehen würde gehören :), na ja, die meisten am wichtigsten ist, können Sie die IP, das Menü zu ändern -. als "neuer Mensch" siehe Bild.

Dennoch, wenn Sie ISP blockiert jede Ressource, ist es wahrscheinlich tor-om Sie durchbrechen. Einige Sites zu bestätigen, dass Sie ein Mensch und nicht ein Roboter sind, werden gebeten, eine captcha einzugeben, geben und alles ist OK. Auch wenn Sie Ihre Lieblings torrent gestoppt Sie den Film zu geben, plötzlich unter Berufung auf die Tatsache, dass in Ihrer Umgebung ist es verboten, zu verteilen, mit tor-ten wahrscheinlich aufgeben.

Ich empfehle die Lektüre das Interview mit einer der Entwickler hier

Das ist so etwas wie.